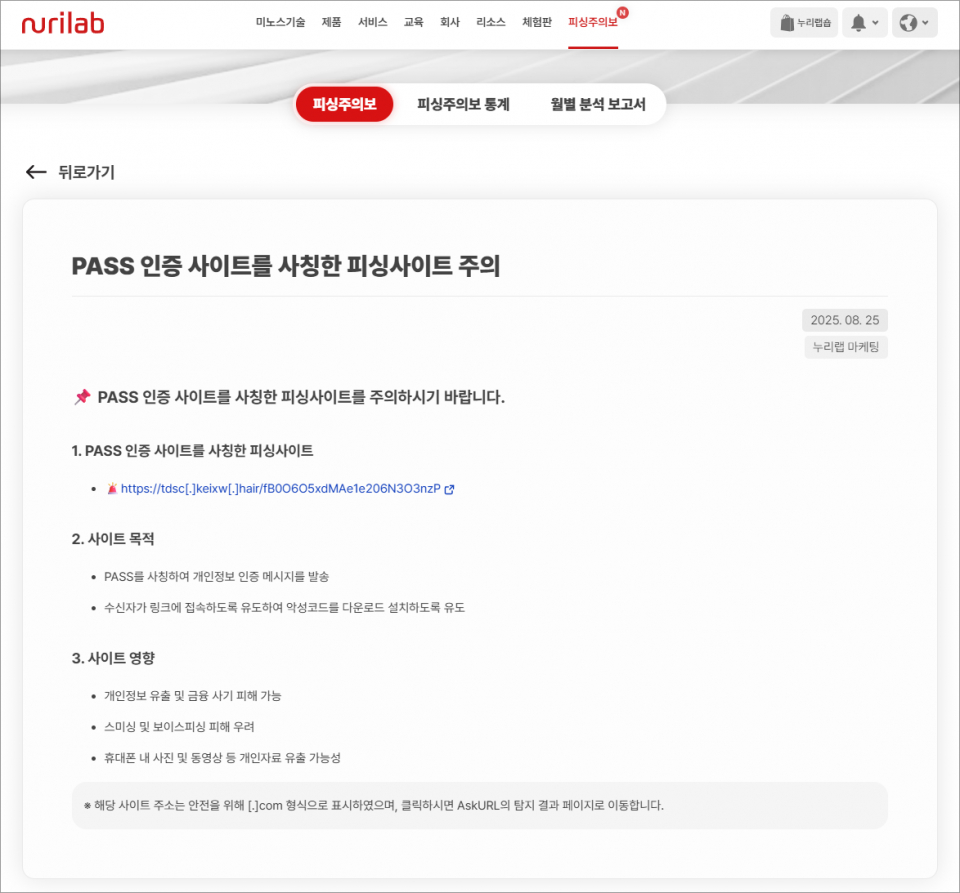

최근 AI 보안기업 누리랩은 대표적인 본인 인증 서비스인 PASS 앱을 사칭한 피싱 시도가 급증하고 있다고 경고했습니다. 이와 관련하여 이용자들은 각별한 주의가 필요합니다. 누리랩의 AI 기반 안티 피싱 솔루션인 **‘에스크유알엘(AskURL)’**을 통해 확인된 바에 따르면, 공공기관을 사칭한 문자 메시지와 함께 PASS 인증 화면을 모방한 피싱 사이트 접속 시도가 지속적으로 탐지되고 있습니다.

피싱 공격의 개요

피싱 공격은 범죄자가 신뢰할 수 있는 기관이나 서비스로 가장하여 이용자의 개인정보를 탈취하는 수법입니다. 최근에는 PASS 앱과 같은 신뢰도가 높은 인증 서비스를 겨냥한 공격이 증가하고 있습니다. 범죄자들은 이용자들이 자주 사용하는 서비스의 신뢰성을 악용하여, 실제와 유사한 가짜 인증 화면을 만들어 개인정보를 빼내려 합니다.

PASS 앱과 피싱 사이트의 유사성

PASS 앱은 국내 이동통신 3사가 공동으로 제공하는 본인 인증 서비스로, 일상생활에서 다양한 인증 절차에 활용되고 있습니다. 범죄자들은 이 앱의 화면을 모방하여 가짜 인증 화면을 제작합니다. 이러한 유사성 때문에 이용자들은 쉽게 속아 넘어갈 수 있습니다. 실제 PASS 앱과 거의 동일하게 제작된 피싱 사이트는 이용자에게 신뢰감을 주어 개인정보 입력을 유도합니다.

피싱 공격의 방식

피싱 공격은 주로 문자 메시지를 통해 이루어집니다. 범죄자들은 경찰청 범칙금 고지서, 건강보험 체납 안내서, 국민연금 인정 통지서 등과 같은 공공기관 발송 문자를 위장하여 이용자에게 전달합니다. 이러한 메시지에는 피싱 사이트로 연결되는 URL이 포함되어 있으며, 이용자가 이를 클릭하면 가짜 인증 화면으로 연결됩니다. 이 과정에서 피해자는 이름, 주민등록번호, 휴대폰 번호 등 주요 개인정보를 입력하게 되고, 입력된 정보는 범죄에 악용됩니다.

피해 사례 및 경과

피싱 공격으로 인한 피해는 단순한 개인정보 유출에 그치지 않습니다. 누리랩은 이러한 공격이 보이스피싱으로의 연계 피해, 스마트폰 내 사진 및 영상 등 개인 자료 유출, 추가 악성 앱 설치를 통한 원격 조작 등 연쇄적 피해로 이어질 가능성이 크다고 경고했습니다. 실제로 피해자들은 개인정보가 유출된 후, 다양한 형태의 추가 피해를 경험하고 있습니다.

피해 예방을 위한 조치

이용자들은 본인 인증과 같은 중요한 절차를 진행할 때, 반드시 공식 앱이나 공식 사이트를 통해서만 진행해야 합니다. 또한, 의심스러운 문자 메시지를 받았을 경우, 링크를 클릭하기 전에 반드시 확인해야 합니다. 공식 웹사이트나 고객센터에 직접 문의하여 진위를 확인하는 것이 중요합니다.

누리랩의 경고 및 조언

김지훈 누리랩 엑스엔진센터장은 “피싱 범죄자들은 PASS 앱처럼 신뢰도가 높은 서비스를 집중적으로 노려 공격한다”며 “이용자들은 자주 사용하는 인증 서비스라 할지라도, 본인 인증과 같은 중요한 절차는 반드시 공식 앱이나 공식 사이트를 통해서만 진행해야 한다”고 강조했습니다. 이러한 경고를 바탕으로, 이용자들은 더욱 신중하게 행동해야 할 것입니다.

이와 같은 피싱 공격은 점점 더 정교해지고 있으며, 이용자들의 경각심이 필요합니다. 항상 주의 깊게 확인하고, 의심스러운 링크는 클릭하지 않는 것이 최선의 예방책입니다.

'IT' 카테고리의 다른 글

| 영등위-OTT 9개사, 청소년 보호 강화 협력 (1) | 2025.08.29 |

|---|---|

| 케이블TV, 홈쇼핑 구매 기여도 최고…송출수수료는 최저 (2) | 2025.08.29 |

| SK하이닉스 고방열 모바일 D램의 필요성 (0) | 2025.08.28 |

| 애플의 오디오 스트리밍 시장 현황 (3) | 2025.08.28 |

| 퍼플렉시티의 AI 브라우저 '코멧'과 사이버 보안 위협 (4) | 2025.08.28 |